SOC Outsourcing: impatti organizzativi e di governo dei fornitori

Il Webinar fa parte del Programma Tematico:

Dati personali e compliance dalla teoria alla pratica (2024)

Descrizione del Webinar

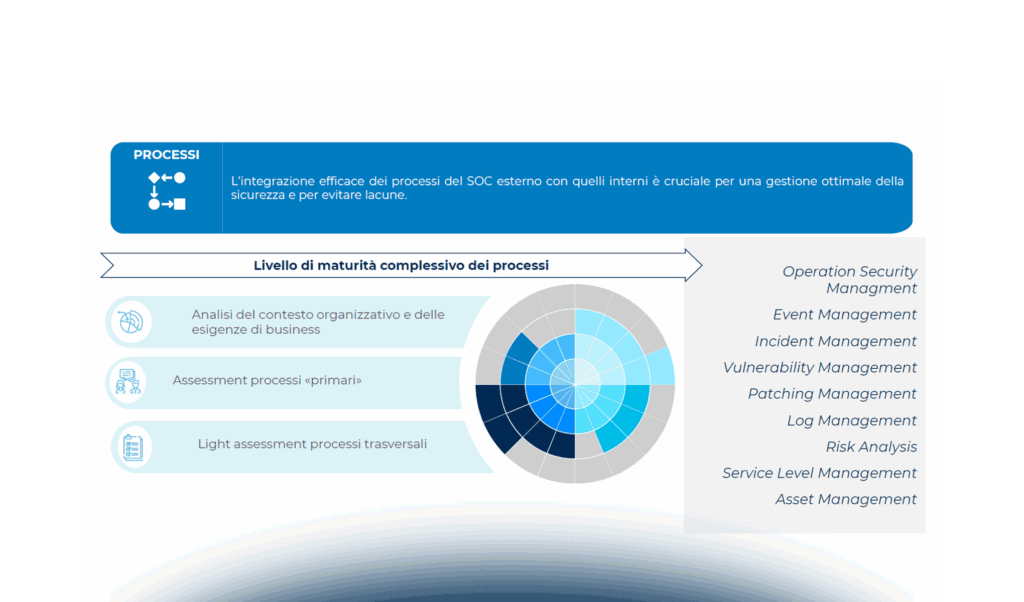

Il webinar presenta i principali aspetti di governance che le organizzazioni IT devono analizzare e implementare a garanzia di una gestione in outsourcing di un servizio SOC. Nel dettaglio il webinar illustra le dimensioni di servizio da analizzare e gli elementi di valutazione in ottica di scelta make or buy; i meccanismi di selezione e governo dei fornitori da implementare nella selezione del provider di servizio; infine approfondisce le valutazioni in termini di maturità dei processi IT atti a garantire un’adeguata gestione del servizio esternalizzato.

Domande chiave

- Quali sono i servizi standard e accessori da considerare all’interno di un SOC?

- Quali sono le componenti critiche (competenze, processi, tecnologie) per l’attivazione di un SOC?

- Quali sono i parametri di valutazione circa la loro esternalizzazione?

- Quali sono gli step da effettuare per una selezione opportuna di un provider esterno?

Relatori

Francescopaolo Marino

Manager, P4IManager di P4I all’interno dell’Area IT & Security Governance. Nel corso della sua esperienza professionale ha consolidato forti competenze su tematiche di IT Governance, IT Financial Management & IT Vendor Management. Supporta le Direzioni IT nei loro percorsi di trasformazione e governo della leva digitale dalla progettazione all’implementazione del modello di Governance, oltre ad aver maturato competenze nella definizione e gestione di modelli, processi e strumenti per la gestione del rischio e della sicurezza IT dei fornitori.

Andrea Meduri

Senior Consultant, P4ISenior Consultant di P4I all’interno dell’Area IT & Security Governance. Con cinque anni di esperienza nel campo dell’IT Governance e in particolare dell’IT Service Management, supporta le Direzioni IT nel loro sviluppo, nell’evoluzione dei processi e degli strumenti a supporto.

Giada Augelli

IT Governance & Sourcing ConsultantIT Governance & Sourcing Consultant. Dopo aver conseguito la Laurea Magistrale in Innovation & Technology Management, nel suo percorso lavorativo ha consolidato competenze riguardo a tematiche di IT Governance e di gestione del rapporto con i fornitori. Attualmente si occupa di progettualità legate alla ricerca e selezione dei fornitori IT e revisione contratti, collaborando con dipartimenti IT di aziende del panorama nazionale.

Siamo a tua disposizione per informazioni e assistenza

Martina Vertemati

Acquisti e abbonamenti Da Lunedì al Venerdì, dalle 09 alle 18

Alessia Barone

Assistenza Da Lunedì al Venerdì, dalle 09 alle 18Scopri altri contenuti di Cybersecurity & Data Protection

Aggiungi in Agenda

Scegli la modalità di partecipazione