Software Vulnerability Management: come mitigare efficacemente i rischi?

Il Webinar fa parte del Programma Tematico:

Cybersecurity & Data Protection: evoluzione, minacce e nuove difese (2024)

Descrizione del Webinar

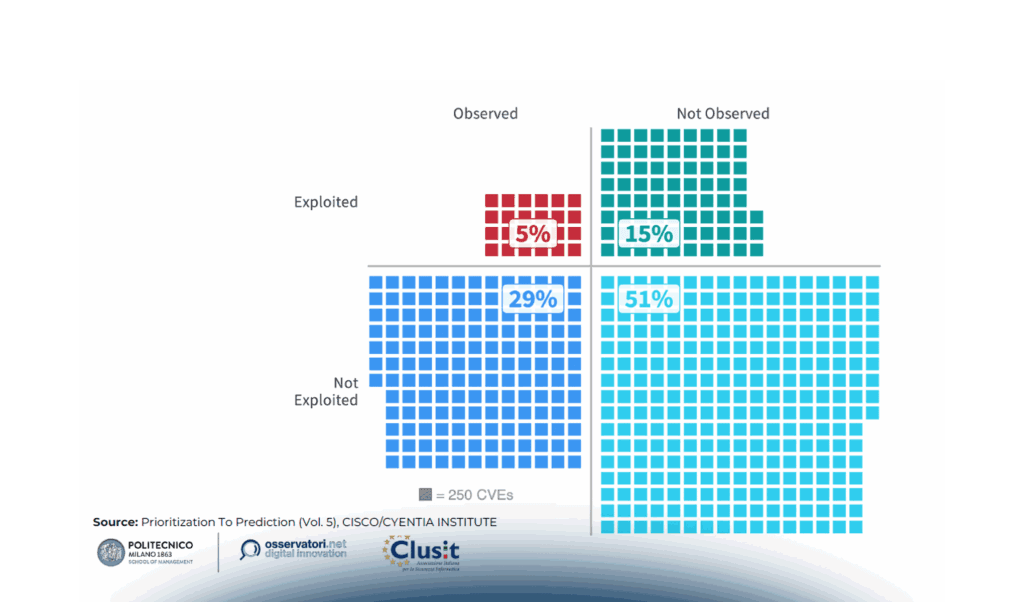

È un trend consolidato quello che vede regolarmente aumentare, anno su anno, il numero di vulnerabilità riscontrate sul software, comportando un accresciuto carico di lavoro per i team security e IT e amplificando l’importanza di una buona strategia di prioritizzazione.

Nel corso del webinar si espone tale problema nel dettaglio, con focus particolare sulle opportunità e sui limiti propri degli strumenti comunemente in uso, al fine di incrementare l’efficacia delle pratiche di gestione delle vulnerabilità.

Domande chiave

- Quale sono gli strumenti che consentono un’effettiva valutazione del rischio connesso a una vulnerabilità?

- Quali framework si possono utilizzare per prevenire e/o identificare prontamente le vulnerabilità nel processo di sviluppo?

Relatori

Davide Ariu

CEO e co-fondatore di Pluribus One e Co-Chair del Chapter Italiano della OWASP FoundationPartecipa alle attività del CLUSIT dal 2007, e dal 2018 regolarmente come contributore alle pubblicazioni della CLUSIT Community for Security.Ha vent’anni di esperienza in ambito cyber, di cui quindici in attività di ricerca su applicazioni di machine learning alla cyber security, su cui ha ottenuto il titolo di Dottore di Ricerca da parte dell’Università di Cagliari.È stato visiting student presso il Georgia Tech Information Security Center di Atlanta.Partecipa come speaker e formatore nell’ambito di webinar ed eventi di rilievo, sia a livello nazionale che internazionale, e svolge attività di formazione nell’ambito di corsi di Laurea Magistrale. È CEO e co-fondatore di Pluribus One e Co-Chair del Chapter Italiano della OWASP Foundation.

Siamo a tua disposizione per informazioni e assistenza

Martina Vertemati

Acquisti e abbonamenti Da Lunedì al Venerdì, dalle 09 alle 18

Alessia Barone

Assistenza abbonati Da Lunedì al Venerdì, dalle 09 alle 18Scopri altri contenuti di Cybersecurity & Data Protection

Aggiungi in Agenda

Scegli la modalità di partecipazione